DoS игрового сервера за счёт переполнения полосы пропускания, FAQ для самых маленьких |

Наши новости:

|

|

|

Safety1st

Safety1st

|

6.4.2015, 23:43

6.4.2015, 23:43

Сообщение

|

|

|

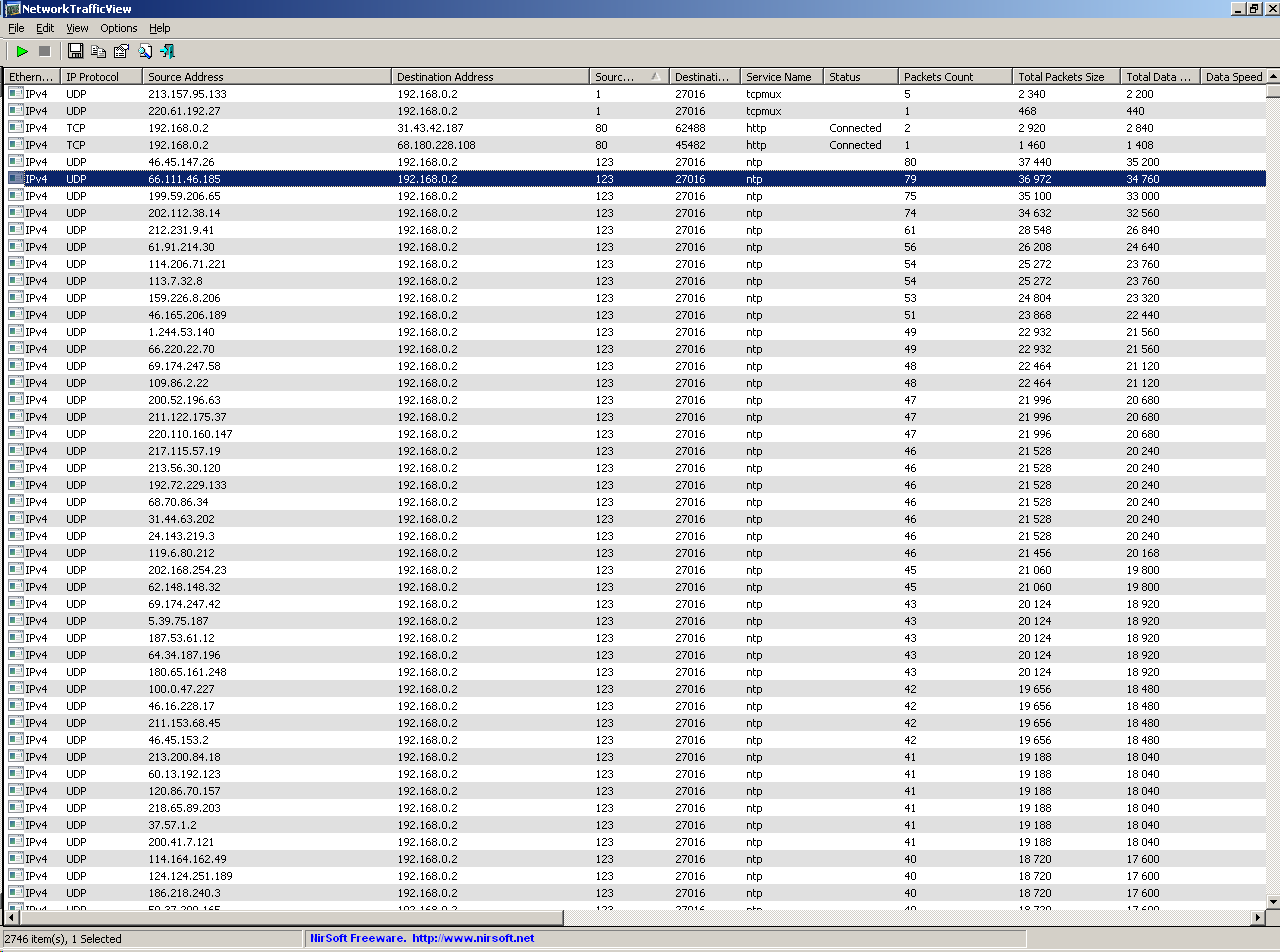

Атака 'Отказ в обслуживании' (denial-of-service) Статья предназначена для людей, далёких от занятий хостингом. И не относится к какой-то конкретной атаке -- Если атака осуществляется с нескольких хостов, она называется DDoS'ом - распределённой DoS-атакой (distributed denial-of-service attack). Но при наличии широкого канала у злоумышленника он может забить канал жертвы и с одного компа. placeholder Как выглядит Пинг хоста, находящегося под DoS'ом - проскакивают лишь отдельные пакеты Проверять лучше пакетами покрупнее - виднее будет: Код ping -l 1000 -t my.server.ru Код 192.168.0.1: request timed out 192.168.0.1: request timed out Reply[135] from my.server.ru: bytes=1000 time=49.7 ms TTL=114 Reply[136] from my.server.ru: bytes=1000 time=40.8 ms TTL=114 Reply[137] from my.server.ru: bytes=1000 time=39.2 ms TTL=114 192.168.0.1: request timed out 192.168.0.1: request timed out Reply[140] from my.server.ru: bytes=1000 time=47.6 ms TTL=114 192.168.0.1: request timed out Reply[142] from my.server.ru: bytes=1000 time=37.9 ms TTL=114 Reply[143] from my.server.ru: bytes=1000 time=38.0 ms TTL=114 192.168.0.1: request timed out 192.168.0.1: request timed out 192.168.0.1: request timed out Reply[147] from my.server.ru: bytes=1000 time=47.1 ms TTL=114 192.168.0.1: request timed out 192.168.0.1: request timed out 192.168.0.1: request timed out Reply[151] from my.server.ru: bytes=1000 time=46.7 ms TTL=114 192.168.0.1: request timed out Reply[153] from my.server.ru: bytes=1000 time=46.3 ms TTL=114 Reply[154] from my.server.ru: bytes=1000 time=36.9 ms TTL=114 192.168.0.1: request timed out 192.168.0.1: request timed out 192.168.0.1: request timed out 192.168.0.1: request timed out 192.168.0.1: request timed out 192.168.0.1: request timed out 192.168.0.1: request timed out 192.168.0.1: request timed out 192.168.0.1: request timed out 192.168.0.1: request timed out 192.168.0.1: request timed out Reply[166] from my.server.ru: bytes=1000 time=48.4 ms TTL=114 192.168.0.1: request timed out 192.168.0.1: request timed out 192.168.0.1: request timed out Reply[170] from my.server.ru: bytes=1000 time=46.5 ms TTL=114 192.168.0.1: request timed out 192.168.0.1: request timed out Reply[173] from my.server.ru: bytes=1000 time=39.8 ms TTL=114 192.168.0.1: request timed out 192.168.0.1: request timed out Reply[176] from my.server.ru: bytes=1000 time=57.3 ms TTL=114 192.168.0.1: request timed out 192.168.0.1: request timed out 192.168.0.1: request timed out Суточное потребление трафика В примере: обычно машинка кушает ~ 10 ГБ в день, а тут - сотни ГБ  Загрузка интерфейса В примере: на компе гигабитное подключение к провайдеру, но по тарифному плану ограничение в 50 Mbps, этот канал успешно забивается 6500000 B/s * 8 = 52 000 000 bps ~ 50 Mbps (мегабит в секунду)  Защита • фильтрация на уровне провайдера услуг • если DDoS идет с пары конкретных IP-адресов - имеет смысл 'написать абузу' - пожаловаться их владельцу на e-mail, как правило, вида abuse@example.com. узнать адрес можно с помощью сервиса WHOIS: см. строку 'Abuse contact'. Разное • NetworkTrafficView ‒ простая программа для показа текущего трафика по каждому IP-адресу TODO Пока это НЕ статья, так, пара картинок, чтобы не потерялись; задел на будущее. Кто желает поучаствовать в создании - пишите. В 2-х словах план такой: как выглядит и обнаруживается, как защититься (своими силами - никак) и как избежать (не провоцировать людей).

Отредактировал: Safety1st, - 7.4.2015, 18:39

|

|

|

|

Fire

Fire

|

6.4.2015, 23:56

6.4.2015, 23:56

Сообщение

|

|

Код term firstfrag {

from { first-fragment; protocol [ icmp udp ]; } then { discard; } }  |

|

|

|

bormutov

bormutov

|

7.4.2015, 0:23

7.4.2015, 0:23

Сообщение

|

|

|

|

|

|

|

ssx

ssx

|

7.4.2015, 16:20

7.4.2015, 16:20

Сообщение

|

|

[Half-Life DM FFA] 78.152.169.100:27016

[CS 1.6 GunGame] 78.152.169.100:27018 [CS 1.6 DM AIM] 78.152.169.100:27017 [CS 1.6 DM FFA] 78.152.169.100:27015 |

|

|

|

Immunity

Immunity

|

7.4.2015, 17:19

7.4.2015, 17:19

Сообщение

|

|

|

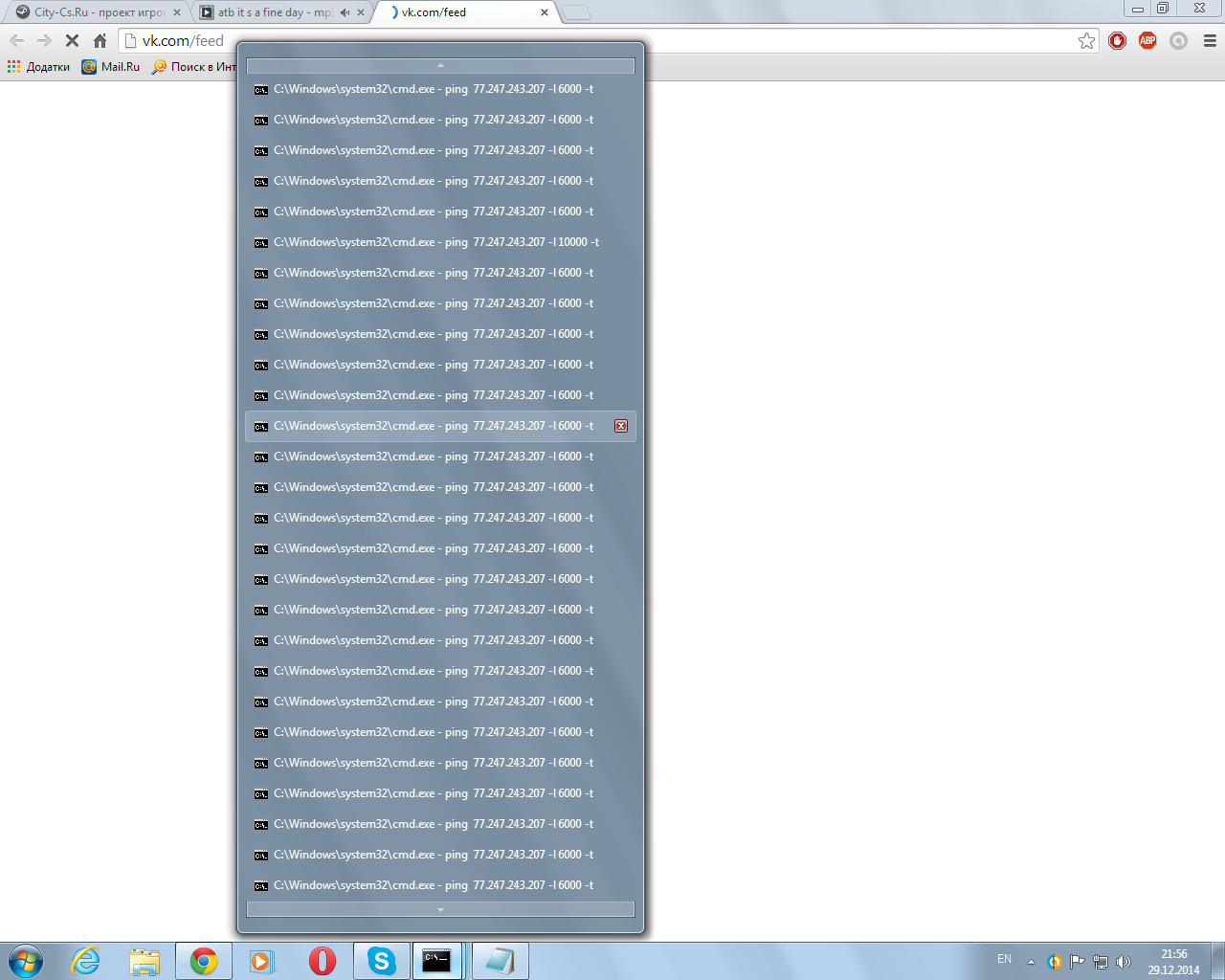

Я просто оставлю это здесь ;D

Когда-то я в это верил.

Прикрепленные файлы:

|

|

|

|

Fire

Fire

|

7.4.2015, 17:59

7.4.2015, 17:59

Сообщение

|

|

Учи мат часть. Забивание канала это DDOS, а не DoS (отказ в обслуживании).  |

Поблагодарили 1 раз Поблагодарили 1 раз

|

|

csnet

csnet

|

7.4.2015, 18:04

7.4.2015, 18:04

Сообщение

|

|

|

Неа, забить канал можно и с одного компа

Отредактировал: csnet, - 7.4.2015, 18:04

go v cs:go

|

Поблагодарили 1 раз Поблагодарили 1 раз

|

|

Safety1st

Safety1st

|

7.4.2015, 18:08

7.4.2015, 18:08

Сообщение

|

|

|

csnet, текст пиши, ты эксперт

Fire увидит активность и косяки - ещё чего-нибудь вбросит |

|

|

|

Safety1st

Safety1st

|

7.4.2015, 18:23

7.4.2015, 18:23

Сообщение

|

|

|

Тихо, CCNA вещает

|

|

|

|

xakep7

xakep7

|

7.4.2015, 18:46

7.4.2015, 18:46

Сообщение

|

|

|

|

|

|

|

0 пользователей и 1 гостей читают эту тему:

Powered By Invision Power Board

© 2005-2026

Counter Strike Support Community

Counter Strike Support Community

Поблагодарили

Поблагодарили