HLDS Amplification, iptables наше все. |

Наши новости:

|

Важная информация

Важная информация

Перед тем как создать тему или задать вопрос, ознакомьтесь с данной темой, там собраны наиболее распространенные уязвимости и способы устранения.

Так же не поленитесь воспользоваться поиском, вполне возможно, что ваш вопрос уже поднимался на форуме.

При создании новой темы уделите внимание ее названию, оно должно кратко описывать суть вашего вопроса/проблемы. Все вновь созданные темы с названиями "Помогите", "Объясните", "Подскажите" и т.д. будут удалены, а их авторы наказаны.

Так же не поленитесь воспользоваться поиском, вполне возможно, что ваш вопрос уже поднимался на форуме.

При создании новой темы уделите внимание ее названию, оно должно кратко описывать суть вашего вопроса/проблемы. Все вновь созданные темы с названиями "Помогите", "Объясните", "Подскажите" и т.д. будут удалены, а их авторы наказаны.

|

|

Fire

Fire

|

9.1.2015, 21:56

9.1.2015, 21:56

Сообщение

|

|

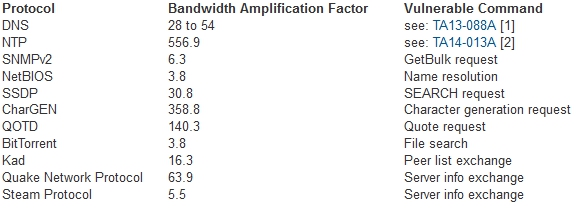

Вкратце что такое hlds амплификация писал тут:

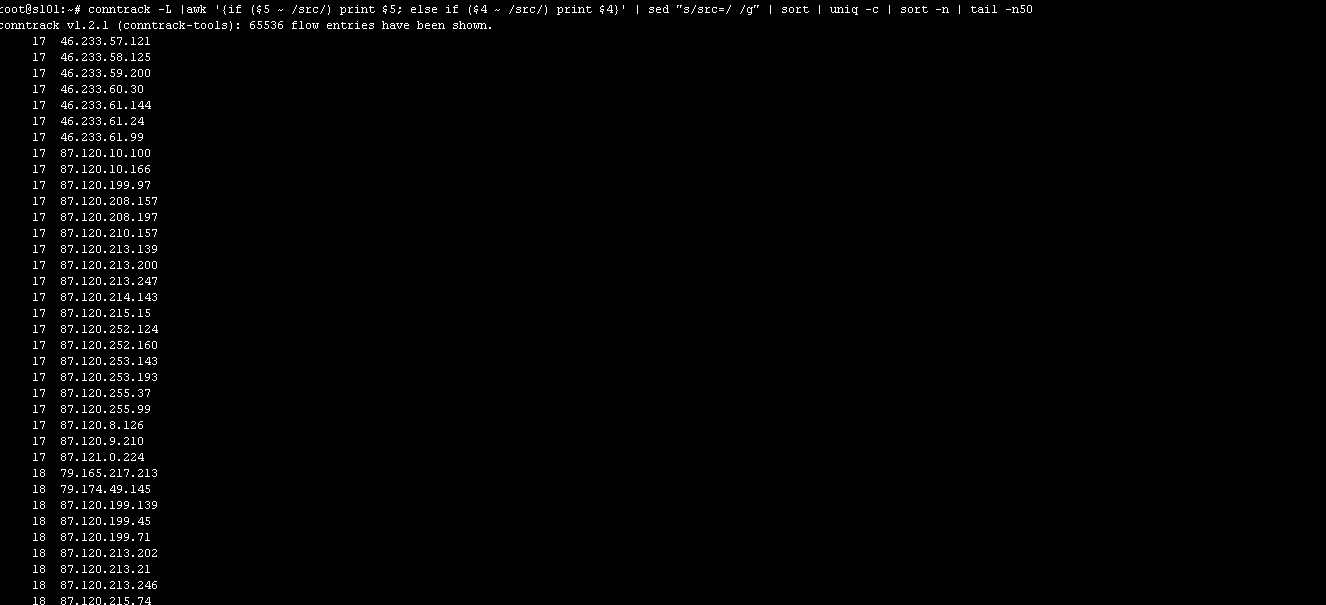

https://c-s.net.ua/forum/topic37395s4100.html#entry709575 Небольшая картика в тему: Скрытый текст  Собсно, в этой теме отпишу пару вариантов (фатальных и не очень) борьбы с этой дрянью на уровне iptables'a. 1) Не фаталити, простая блокировка входящих пакетов при превышении их лимиты для ипов из /24 сети, без банана sip. Код iptables -A INPUT -p udp -m udp --dport 27015:28015 -m string --algo kmp --hex-string "|FF FF FF FF 54|" -m connlimit --connlimit-above 20 -j DROP 2) Слегка фатальный вариант, с бананом ипов. Код iptables -A INPUT -p udp -m udp --dport 27015:27100 -m string --algo kmp --hex-string "|FF FF FF FF 54|" -m recent --name sampf --update --seconds 30 --hitcount 15 -j REJECT iptables -A INPUT -p udp -m udp --dport 27015:27100 -m string --algo kmp --hex-string "|FF FF FF FF 54|" -m recent --name sampf --set -j ACCEPT Залипнуть в список забаненных можно так: Код cat /proc/net/xt_recent/sampf 3) Фаталити, считаем по 24 маске. Код iptables -A INPUT -p udp -m udp --dport 27015:27100 -m recent --set --name BLOCK --rsource -j REJECT iptables -A INPUT -p udp -m udp --dport 27015:27100 -m string --algo kmp --hex-string "|FF FF FF FF 54|" -m connlimit --connlimit-above 60 --connlimit-mask 24 -m recent --set --name BLOCK --rsource -j REJECT Залипнуть в список забаненных можно так: Код cat /proc/net/xt_recent/BLOCK 4) Варианты для любителей хардкора, или тех, кто любит "по факту". Запиливаем на сервер conntrack Код apt-get install -y conntrack Смотрим кто, чего и сколько: Код conntrack -L |awk '{if ($5 ~ /src/) print $5; else if ($4 ~ /src/) print $4}' | sed "s/src=/ /g" | sort | uniq -c | sort -n | tail -n50 Самых отбитых бананим. пысы, больше всего коннектор будет на вашем ипе, не забананьте его) Так-же накатал тузлу для поиска сетей (сортировка Хоара  mnet.zip ( 6,1 килобайт )

Кол-во скачиваний: 252

mnet.zip ( 6,1 килобайт )

Кол-во скачиваний: 252Раззипиваем, делаем chmod +x mnet Херачим список ипов в файл: Код conntrack -L |awk '{if ($5 ~ /src/) print $5; else if ($4 ~ /src/) print $4}' | sed "s/src=/ /g" | sort | uniq -c | sort -n |tail -n50 | grep -Eo '([0-9]{1,3}\.){3}[0-9]{1,3}' > /root/ips.txt И запускаем тузлу Код ./mnet -f 24 5 /root/ips.txt Где 24 - префикс сети, 5 -кол. ипов для бана сети Выплюнет примерно такое: Код Add: 62.213.106.0/24 <=2 Del: 62.213.106.144 Del: 62.213.106.175 Кого забанить, кого разбанить. Ну и создадуться логи, соотвественные. Далее можете бананить сети. пысы\\ тузла скомпилена под x86_64 Исходик дам проверенным. пысы\\ мог где-то накосячить, сплю ужо.  |

Поблагодарили 18 раз Поблагодарили 18 раз

|

|

[WPMG]PRoSToTeM@

[WPMG]PRoSToTeM@

|

9.1.2015, 22:04

9.1.2015, 22:04

Сообщение

|

|

|

Сколько сколько ты там множитель насчитал?

|

|

|

|

Fire

Fire

|

9.1.2015, 22:26

9.1.2015, 22:26

Сообщение

|

|

А.. сервер в смысле машина а не HLDS? Именно. nf_conntrack: table full, dropping packet  |

|

|

|

berq

berq

|

9.1.2015, 22:40

9.1.2015, 22:40

Сообщение

|

|

|

Выключите вы уже этот контрак для удп и спите спокойно

|

|

|

|

PREDATOREX

PREDATOREX

|

10.1.2015, 8:37

10.1.2015, 8:37

Сообщение

|

|

|

|

|

|

Fire

Fire

|

10.1.2015, 10:25

10.1.2015, 10:25

Сообщение

|

|

Универсального решерия не существует, подбирайте лимиты, ип серверов в. ACCEPT

|

|

|

|

shaid

shaid

|

11.1.2015, 4:30

11.1.2015, 4:30

Сообщение

|

|

wolf1987, смертник)

|

|

|

|

|

0 пользователей и 1 гостей читают эту тему:

Powered By Invision Power Board

© 2005-2026

Counter Strike Support Community

Counter Strike Support Community

Поблагодарили

Поблагодарили