HLDS Amplification, iptables наше все. |

Наши новости:

|

Важная информация

Важная информация

Перед тем как создать тему или задать вопрос, ознакомьтесь с данной темой, там собраны наиболее распространенные уязвимости и способы устранения.

Так же не поленитесь воспользоваться поиском, вполне возможно, что ваш вопрос уже поднимался на форуме.

При создании новой темы уделите внимание ее названию, оно должно кратко описывать суть вашего вопроса/проблемы. Все вновь созданные темы с названиями "Помогите", "Объясните", "Подскажите" и т.д. будут удалены, а их авторы наказаны.

Так же не поленитесь воспользоваться поиском, вполне возможно, что ваш вопрос уже поднимался на форуме.

При создании новой темы уделите внимание ее названию, оно должно кратко описывать суть вашего вопроса/проблемы. Все вновь созданные темы с названиями "Помогите", "Объясните", "Подскажите" и т.д. будут удалены, а их авторы наказаны.

|

|

mazdan

mazdan

|

22.7.2015, 18:08

22.7.2015, 18:08

Сообщение

|

|

Не пишите мне в ЛС. Пишите на почту. В ЛС я пропускаю сообщения.

|

|

|

|

receptor

receptor

|

22.7.2015, 18:11

22.7.2015, 18:11

Сообщение

|

|

|

|

|

|

|

mazdan

mazdan

|

22.7.2015, 18:15

22.7.2015, 18:15

Сообщение

|

|

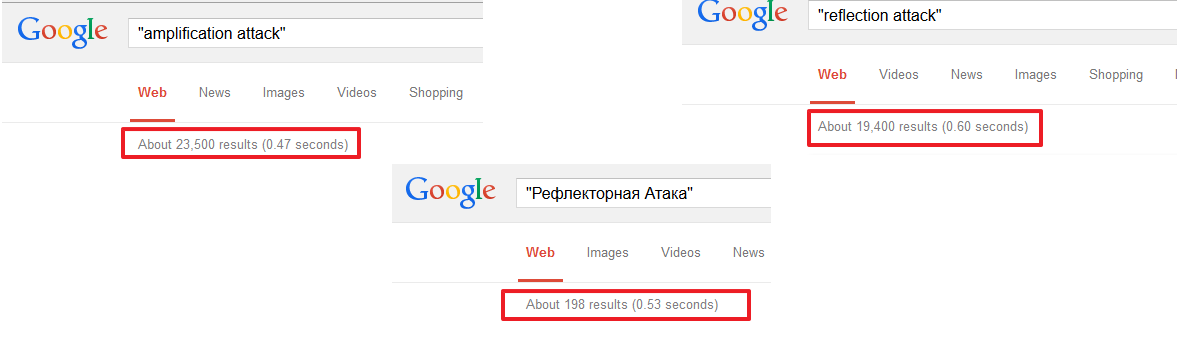

receptor, конечно, куда мне, половина ссылок про рефлекторную атаку ведет на медицинские сайты, а я со своим инженерным образованием там мало чего понимаю.

receptor, конечно, куда мне, половина ссылок про рефлекторную атаку ведет на медицинские сайты, а я со своим инженерным образованием там мало чего понимаю.Откуда сведения что это "Рефлекторная Атака" ? И про то что это не атака с усилением ( https://en.wikipedia.org/wiki/Denial-of-ser..._spoofed_attack ) Если атака на сам сервер, то это спуф, а если валят какую-то сетку (не сам сервер), то это reflection с amplification и соответственно amplification как подкласс  Не пишите мне в ЛС. Пишите на почту. В ЛС я пропускаю сообщения.

|

|

|

|

receptor

receptor

|

22.7.2015, 18:31

22.7.2015, 18:31

Сообщение

|

|

|

receptor, конечно, куда мне, половина ссылок про рефлекторную атаку ведет на медицинские сайты, а я со своим инженерным образованием там мало чего понимаю.

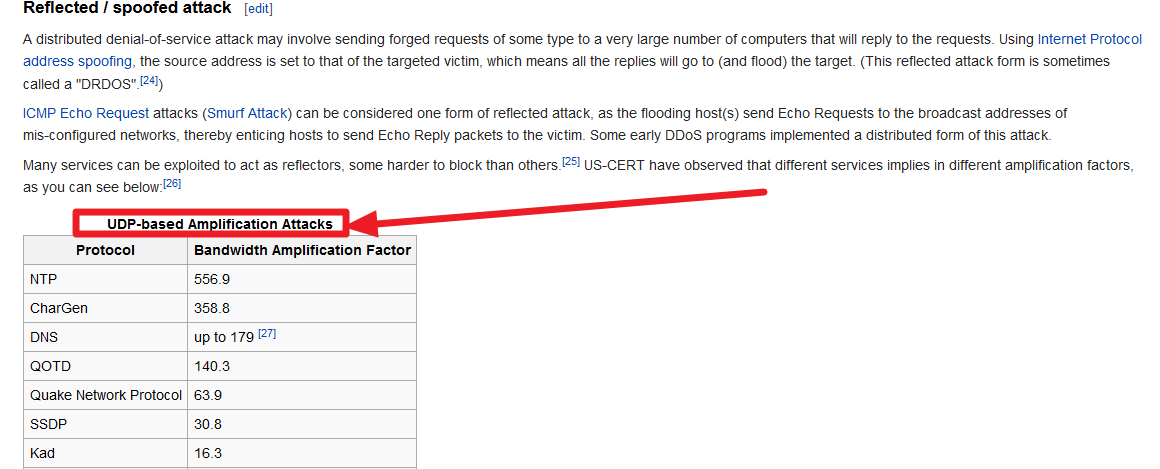

receptor, конечно, куда мне, половина ссылок про рефлекторную атаку ведет на медицинские сайты, а я со своим инженерным образованием там мало чего понимаю.Откуда сведения что это "Рефлекторная Атака" ? И про то что это не атака с усилением ( https://en.wikipedia.org/wiki/Denial-of-ser..._spoofed_attack ) Если атака на сам сервер, то это спуф, а если валят какую-то сетку (не сам сервер), то это reflection с amplification и соответственно amplification как подкласс Ну потому что отражение с усилением, именно так и называется. https://en.wikipedia.org/wiki/Denial-of-service_attack Cкрытый текст Reflected / spoofed attack A distributed denial-of-service attack may involve sending forged requests of some type to a very large number of computers that will reply to the requests. Using Internet Protocol address spoofing, the source address is set to that of the targeted victim, which means all the replies will go to (and flood) the target. (This reflected attack form is sometimes called a "DRDOS".[24]) ICMP Echo Request attacks (Smurf Attack) can be considered one form of reflected attack, as the flooding host(s) send Echo Requests to the broadcast addresses of mis-configured networks, thereby enticing hosts to send Echo Reply packets to the victim. Some early DDoS programs implemented a distributed form of this attack. Many services can be exploited to act as reflectors, some harder to block than others.[25] US-CERT have observed that different services implies in different amplification factors, as you can see below:[26]

Отредактировал: receptor, - 22.7.2015, 18:41

|

|

|

|

receptor

receptor

|

22.7.2015, 19:01

22.7.2015, 19:01

Сообщение

|

|

|

receptor, конечно, куда мне, половина ссылок про рефлекторную атаку ведет на медицинские сайты, а я со своим инженерным образованием там мало чего понимаю.

receptor, конечно, куда мне, половина ссылок про рефлекторную атаку ведет на медицинские сайты, а я со своим инженерным образованием там мало чего понимаю.Откуда сведения что это "Рефлекторная Атака" ? И про то что это не атака с усилением ( https://en.wikipedia.org/wiki/Denial-of-ser..._spoofed_attack ) Если атака на сам сервер, то это спуф, а если валят какую-то сетку (не сам сервер), то это reflection с amplification и соответственно amplification как подкласс Ну потому что отражение с усилением, именно так и называется. https://en.wikipedia.org/wiki/Denial-of-service_attack Cкрытый текст Reflected / spoofed attack A distributed denial-of-service attack may involve sending forged requests of some type to a very large number of computers that will reply to the requests. Using Internet Protocol address spoofing, the source address is set to that of the targeted victim, which means all the replies will go to (and flood) the target. (This reflected attack form is sometimes called a "DRDOS".[24]) ICMP Echo Request attacks (Smurf Attack) can be considered one form of reflected attack, as the flooding host(s) send Echo Requests to the broadcast addresses of mis-configured networks, thereby enticing hosts to send Echo Reply packets to the victim. Some early DDoS programs implemented a distributed form of this attack. Many services can be exploited to act as reflectors, some harder to block than others.[25] US-CERT have observed that different services implies in different amplification factors, as you can see below:[26] Подкласс чего?) Application-level floods ? Та же хрень, только сбоку. Или флудом заливается сам сервак, или отражённо идёт к нужной цели. Понятно что amplification банальное усиление. Но как тут уже многие пишут - "HLDS сервер подвергается amplification" . Чего подвергается, куда подвергается. Это у меня с терминологией плохо?) Правильно же в данном случае, было бы написать Reflected amplification если уж на то пошло. Но факт остаётся фактом, это отражённая атака. ПС, пока добавлял отрубилось редактирование. Удалите плз верхнее. |

|

|

|

Fire

Fire

|

22.7.2015, 19:28

22.7.2015, 19:28

Сообщение

|

|

net.netfilter.nf_conntrack_udp_timeout net.netfilter.nf_conntrack_udp_timeout_stream Так будет правильней, для ядер >2.6 Да и до 10 это перебор. я бы посоветовал 60 и 120  |

|

|

|

followX

followX

|

6.8.2015, 21:48

6.8.2015, 21:48

Сообщение

|

|

FF FF FF FF 54 уже научились гигабитами засылать. куда мир катится)

|

|

|

|

|

0 пользователей и 1 гостей читают эту тему:

Powered By Invision Power Board

© 2005-2026

Counter Strike Support Community

Counter Strike Support Community

Поблагодарили

Поблагодарили  Поблагодарили

Поблагодарили